10 voordelen van Azure Load Balancer

Azure Load Balancer heeft veel voordelen voor het managen van verkeer in je Azure-omgeving.

1. Volledig beheerde service

Microsoft regelt alles rondom de load balancer. Je hoeft niks te installeren, configureren of beheren.

2. Geen capacity planning nodig

Je hoeft niks te schatten qua gebruikers, verkeer of volume. Het schaalt vanzelf. Of je nou 100 of 1 miljoen requests krijgt – dezelfde load balancer regelt het.

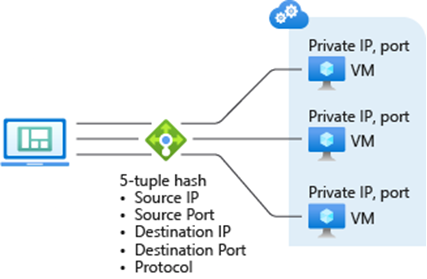

3. Goed schaalbaar

Verdeelt verkeer over meerdere backend instances. Zo voorkom je overload en blijft je service gewoon draaien, ook als er iets faalt.

4. Altijd beschikbaar

Je hoeft geen aparte load balancers te deployen voor failover. Dat zit standaard ingebouwd. Microsoft regelt dat.

5. Verkeer gaat naar gezonde resources

Load Balancer checkt met health probes of backend resources bereikbaar zijn. Alleen gezonde instances krijgen verkeer. Dat maakt je apps betrouwbaarder.

6. Kostenefficiënt

Geen dure hardware of software nodig. Je kiest uit SKUs (Basic, Standard, Gateway) die passen bij je setup en budget. Je betaalt alleen wat je gebruikt – per uur en per GB. Het groeit mee met je workload.

7. Werkt voor allerlei deployments

Ondersteunt interne én externe load balancing. Dus bruikbaar voor internet-facing apps en interne netwerksystemen.

8. Werkt met NSGs

Je kunt Network Security Groups (NSGs) gebruiken om verkeer te filteren en toegangsregels toe te passen op netwerk-niveau.

9. Meer veiligheid

Gebruikt NAT om VMs af te schermen van direct internetverkeer. Ondersteunt DDoS Protection en integreert met firewalls voor extra bescherming.

10. Werkt goed samen met Azure services

Azure Load Balancer werkt samen met Azure VMs, Azure Kubernetes Service (AKS) en App Service. Ook koppelbaar met Azure Monitor en Microsoft Defender for Cloud voor meer inzicht en controle.

Azure Load Balancer Best Practices

Gebruik meerdere availability zones

Verspreid je backend resources over zones om storingen op te vangen en latency te verlagen.

Koppel DDoS Protection

Bescherm je app tegen DDoS-aanvallen door DDoS Protection aan te zetten op je Load Balancer.

Gebruik aparte load balancers per laag

- Gebruik een public load balancer voor verkeer van buiten naar je frontend weblaag.

- Voor applicatielogica en databases gebruik je een private (interne) load balancer. Die regelt intern verkeer tussen services.

Zo verdeel je het verkeer beter, schaal je makkelijker, en is je interne verkeer beter afgeschermd van internet.

Kies voor de Standard Load Balancer

De Basic versie is gratis, maar heeft geen SLA. Standard is de betere keuze. Microsoft stopt bovendien met Basic per 30 september 2025.

Wil je veilig en beschikbaar blijven, stap dan over op Standard vóór die datum.

Standard is ook standaard beter beveiligd. Gebouwd op het Zero Trust netwerkmodel. Basic heeft dat niet.

Koppel NSGs en Azure Firewall

Gebruik NSGs en Azure Firewall samen met je Load Balancer om verkeer strak te beheren en policies toe te passen op meerdere lagen.

Pas Health Probes aan op je verkeer

Stel je health probes zo in dat ze passen bij je echte traffic. Zo worden onbereikbare VMs goed gedetecteerd en gaat verkeer alleen naar werkende instances.

Conclusie

Azure Load Balancer regelt het allemaal zonder dat jij de infra hoeft te managen. Het schaalt automatisch, is beschikbaar, en betaalbaar.

Het helpt je met performance, bereikbaarheid en verkeer goed verdelen. Goed ingesteld is dit een onmisbare component in je Azure setup.