Microsoft Entra B2C stelt ISV's in staat om naadloze eindgebruikerservaringen te bouwen, terwijl het eersteklas beveiliging, op rollen gebaseerd toegangsbeheer, identiteitsverificatie en -bewijs en verbeterde beveiliging met botdetectie en fraudebescherming biedt.

Toen Ray Ozzie, destijds Chief Software Architect bij Microsoft, Windows Azure aankondigde op de PDC in 2008, kon niemand voorspellen welke impact dit softwareplatform zou hebben op het bedrijf en de hele IT-industrie. Een deel van de basis was Azure AD. Hoewel de naam werd overgenomen van Windows Active Directory (AD), was het een compleet ander product. Het ondersteunde Kerberos niet langer als standaard authenticatieprotocol, maar gebruikte het internetvriendelijke oAuth-protocol. In de jaren die volgden, bleef Microsoft de mogelijkheden uitbreiden. Microsoft ondersteunde organisaties om cloud-hybride te worden door de legacy on-premises wereld te verbinden met systemen zoals AD FS en Azure AD Connect. Er verschenen nieuwe beveiligingsbedreigingen die geavanceerde opties vereisten zoals Privileged Identity Management (PIM), Microsoft Defender for Identity, just-in-time/just-enough access (JIT/JEA), and risk-based adaptive policies.

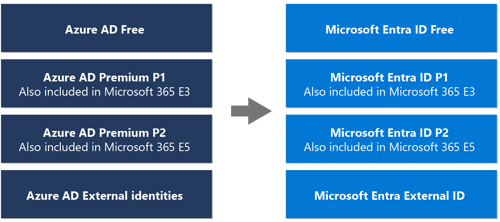

De naamsverandering vereist geen actie van jouw kant. De ervaringen van Developers en DevOps engineers worden niet beïnvloed door deze wijziging. Het is ook goed om te weten dat alle bekende SKU's worden overgedragen van Azure AD naar Microsoft Entra.

Microsoft Entra heeft terecht zijn plaats en naam in de cloudwereld verdiend en zal een leidende rol blijven spelen in de toekomst.

Om meer te weten te komen over deze verandering, bezoek het Microsoft Learn portaal.